Any Key Column (личные заметки о том, что происходит вокруг)

|

|

Jump to navigation

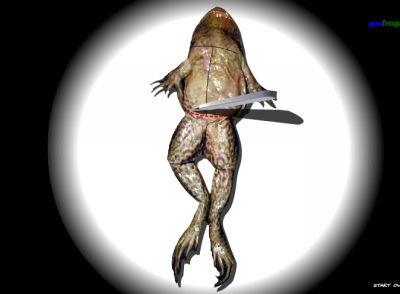

Archives27 AugustРассечение виртуальной лягушки

Лягушек на свете много. Я вот хожу по лесу рядом с дачей - да их там просто пропасть, лягушек этих. Поэтому юные и не очень юные биологи и любят резать лягушек, "иссекая" из них жизненно важные органы - отличная тренировка, при этом никакой невосполнимой потери биологического материала. И все же их жалко, лягушек-то. Может, проще построить виртуальную модель лягушки и снабдить исследователя виртуальными инструментами? В ходе разьятия такой лягушки на части ни одна реальная лягушка не пострадает. Чрезвычайно политкорректно и экономично.

Вот компания Froguts и занялась таким бизнесом. Продают по 50 баксов диск с флэш-роликами, которые позволяют рассечь лягушку, рассмотреть во всех подробностях кальмара и пр. Очень удобно. На сайте в свободном доступе - всего пара роликов, для ознакомления достаточно. Подсуньте эту ссылку знакомому юннату, он будет вам признателен. (ссылка - Welcome to Froguts! - Virtual Dissection Software) 20 AugustНовая зараза W32/Sobig.f@MM

Моя колонка превращается просто-таки в вирусный бюллетень. А што делать? Сегодня за утро робот успел уничтожить в моем корпоративном email-ящике 85 (по буквам - восемьдесят пять) писем с вирусом W32/Sobig.f@MM (очередной вариант W32/Sobig). Такой атаки я даже и не припомню. На сайте Касперского пока - ни звука, ни шевеления. Западные источники уже отозвались, смотрите ссылку ниже. Зараза распространяется через почту, рассылает себя сама, пользуясь встроенным SMTP-движком. Хорошо хоть, что это .pif-файл, и для активации вируса нужно запустить аттач в пришедшем письме. Уж даже и не знаю, кому приходит в голову запускать аттачик с .pif-расширением, однако, судя по количеству входящей зараженной почты, таких уникумов не так мало, как мне казалось.

W32/Sobig.f@MM пишет свое тело в C:\WINNT\WINPPR32.EXE , а конфигурационный файл сбрасывает в %Windir%: C:\WINNT\WINSTT32.DAT Ну и, конечно, прописывает себя в реестре: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run "TrayX" = C:\WINNT\WINPPR32.EXE /sinc HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Run "TrayX" = C:\WINNT\WINPPR32.EXE /sinc. Точный список сабжей и названий аттачей, используемых вирусом, смотрите по ссылке. (ссылка - Network Associates Inc.: W32/Sobig.f@MM ) 19 AugustWelchia - спаситель от LoveSan

Всезнающие специалисты из лаборатории Касперского сообщают (интересно, а им-то кто всё рассказывает?), что началась очередная массовая "червивая" эпидемия. На сей раз компьютеры атакует червь Welchia. Правда, ничего дурного он не не делает, а лишь уничтожает LoveSan (Worm.Win32.Blaster.a) и патчит глюкавые Винды. После чего затихает и дожидается 2004 года, чтобы отдать команду на самоуничтожение. Надо сказать, что Welchia - вирус не тупой, лезет в систему не только через ту дырку, которой воспользовался LoveSan (уязвимость в службе DCOM RPC), но и через другую (вот тут читаем про дырку WebDAV в системе IIS 5.0). Чтоб уж наверняка.

Интересующиеся тонкостями межвирусных боевых действий могут, как всегда, пройти по ссылке внизу. (ссылка - Касперский сообщает:) 12 AugustНовый червь Worm.Win32.Blaster.a (Love San)

если кто-то сегодня наблюдает внезапное "падение" Windows (NT/2000/XP/2003), то причина заключается в новом сетевом черве, который достаточно быстро распространяется в России и Восточной Европе. Для распространения использует недавно найденную брешь в Windows и не требует никаких аттачей в почте и прочее. Все "делает" сам.

Правда, эксплойт был описан еще месяц назад на http://lsd-pl.net/special.html, после чего Microsoft изготовил заплатку (берем отсюда ). Вообще, если у вас закрыт 135-й порт на роутере или на самой машине, подключенной к Сети, то беспокоиться особо не о чем. А если нет - бойтесь. Червь страшно активизировался нынешней ночью, можете сами это видеть, посмотрев обращения на 135-й порт - просто валом валят с разных адресов. Касперский с сегодняшним апдейтом червя не находит. Однако червя можно удалить руками - по ссылке ниже все достаточно подробно описано. Причина атаки банальная - 16 августа вирусописатели намерены произвести атаку на сервер Microsoft Windows Update, проэтому под шумок захватывается как можно больше хостов. В коде червя содержится примерно следующие слова: "Билл Гейтс, почему ты делаешь это возможным? Прекрати зарабатывать деньги и займись своим программным обеспечением!". Ну, короче, сами понимаете, святая задача. Но мы с вами не обязаны ей способствовать :) (ссылка - Proantivirus Lab) |

|

|

|

| Powered by Nucleus | Design credits to Ringtones | Copyright © 1998-2005 Составитель Any Key (составление, тексты, отчасти HTML) | |||

|

| |||